微软近日在一份针对 Windows 11 安全性的官方说明中,首次较为系统地回应了一个长期争论的问题——在 2026 年的今天,普通用户是否还需要在 Windows 11 上额外安装第三方杀毒软件。根据微软给出的结论,只要系统保持正常更新、启用默认安全设置,并遵循常规使用习惯,大多数用户依靠内置的 Windows Defender(以“Windows 安全中心”形式呈现)即可获得足够的防护,无需再另装一套杀毒软件。

在 Windows XP 和 Windows 7 时代,微软提供的内置防护要么几乎不存在,要么远未被重视,因此 Norton、McAfee、Kaspersky 等第三方产品一度成为用户装机清单上的“标配”。但从 Windows 10 开始,内置安全能力开始发生明显变化,到了 Windows 11,这一过渡基本完成,使得“系统自带就够用”成为微软敢于公开表达的立场。

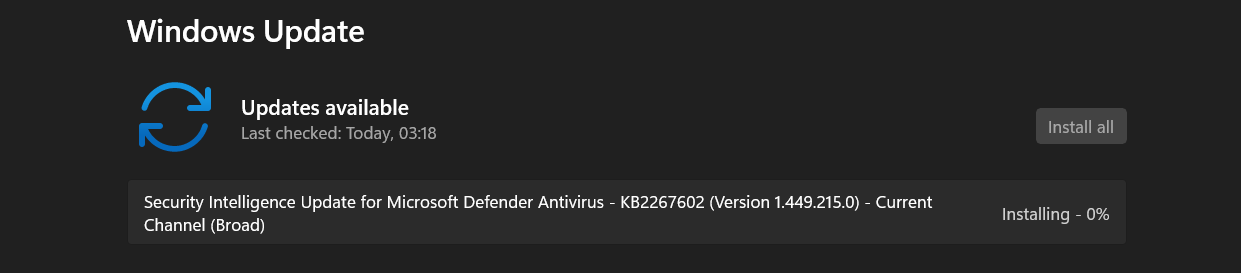

在最新的支持文档中,微软强调:在典型家庭或个人使用场景下,只要用户按时安装每月的安全情报更新和“补丁星期二”更新,开启 SmartScreen 智能筛选,并尽量从可信来源下载软件,Windows Defender 会在后台持续运行,实时扫描文件、应用和进程,无需再额外安装第三方杀毒软件来获得基础安全保障。不过,微软同时指出,Defender 并非在任何情况下都可完全取代第三方方案,仍存在一些特定场景适合使用额外的安全软件。

对于第三方杀毒软件,微软并未完全否定。报道援引微软观点称,在大型企业环境中,组织往往需要集中管理、进阶威胁监控和复杂合规策略,这些是部分第三方企业级安全套件的强项。在家庭场景中,有的用户和家长会看重更丰富的家长控制功能、身份保护服务或集成 VPN 等“打包式”增值功能,因此更倾向于选择一套安全套装,而不仅仅是基础杀毒引擎。

与此同时,文章也点出了安装第三方杀毒的现实代价:这类软件通常会引入额外的后台服务,占用更多内存和 CPU 资源,甚至有可能与系统内置防护产生冲突,尤其是多个实时监控程序并存时,容易带来系统行为异常或性能波动。因此,行业普遍建议只保留一个“第一线”实时防护引擎,对大部分 Windows 11 用户而言,这个角色默认已经由 Windows Defender 承担。

尽管微软立场如此,PC 厂商仍然经常与 McAfee 等安全厂商合作预装试用版安全套件,以补贴部分硬件成本,这些预装软件在作者看来更像是“臃肿软件”。文章作者明确表示,自己在 Windows 10 时代起就不再额外安装杀毒程序,并习惯在接触新机时第一时间卸载这类预装套件,因为在微软的表述中,“即便没有第三方杀毒,Windows 11 也已经在保护你的数据”。

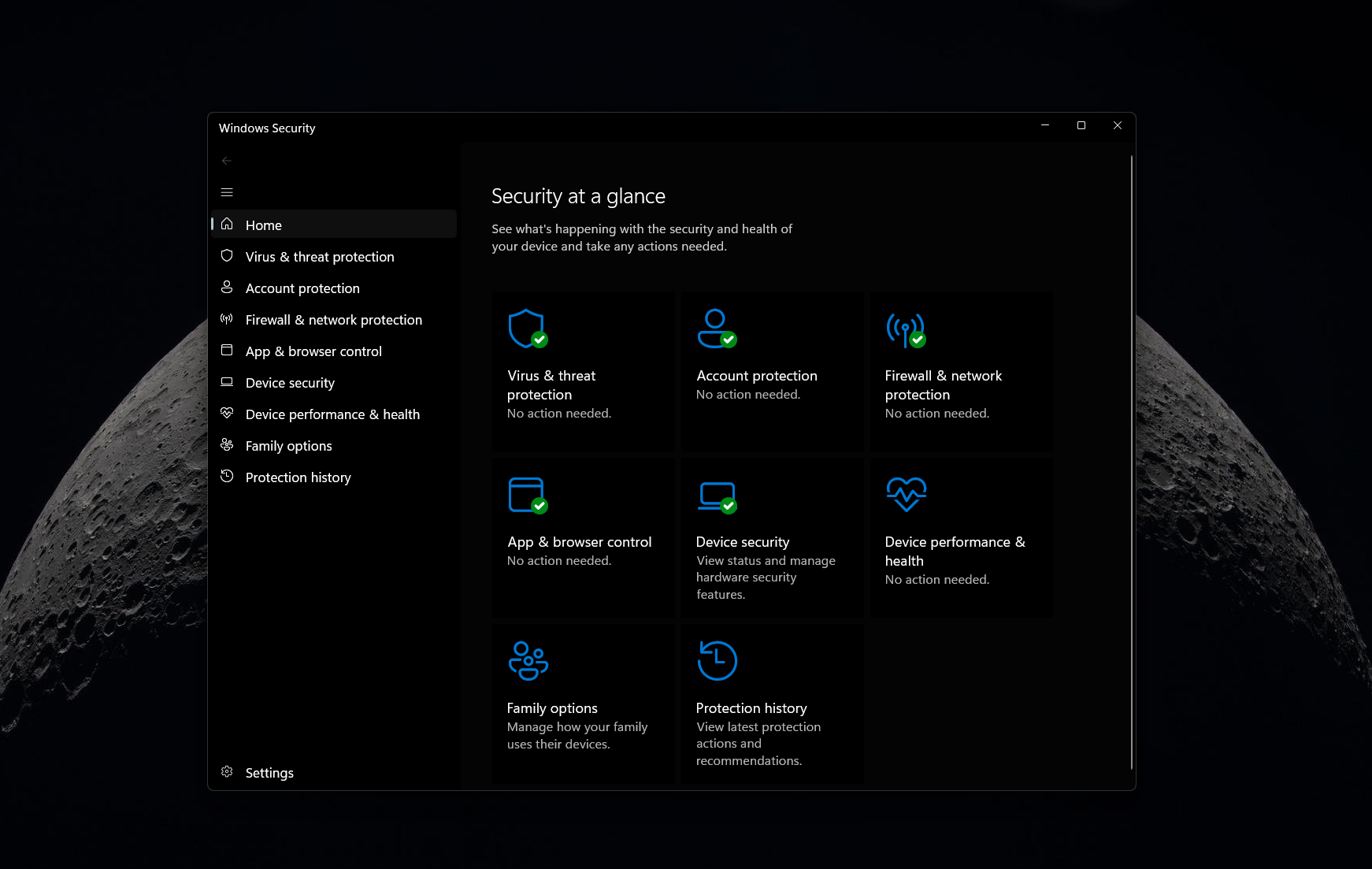

要理解微软如今为何有信心给出这样的判断,文章进一步剖析了 Defender 的演变与定位。微软强调,Defender 已不再是一个简单的文件扫描工具,而是深度集成在操作系统中的完整安全防护栈,通过“Windows 安全中心”向用户呈现多个安全模块。微软官方资料显示,Defender 提供实时扫描、行为监控和云端防护,可在文件、应用和进程运行过程中进行持续检查,并通过 Windows 更新自动获取最新情报,避免用户手动维护病毒库。

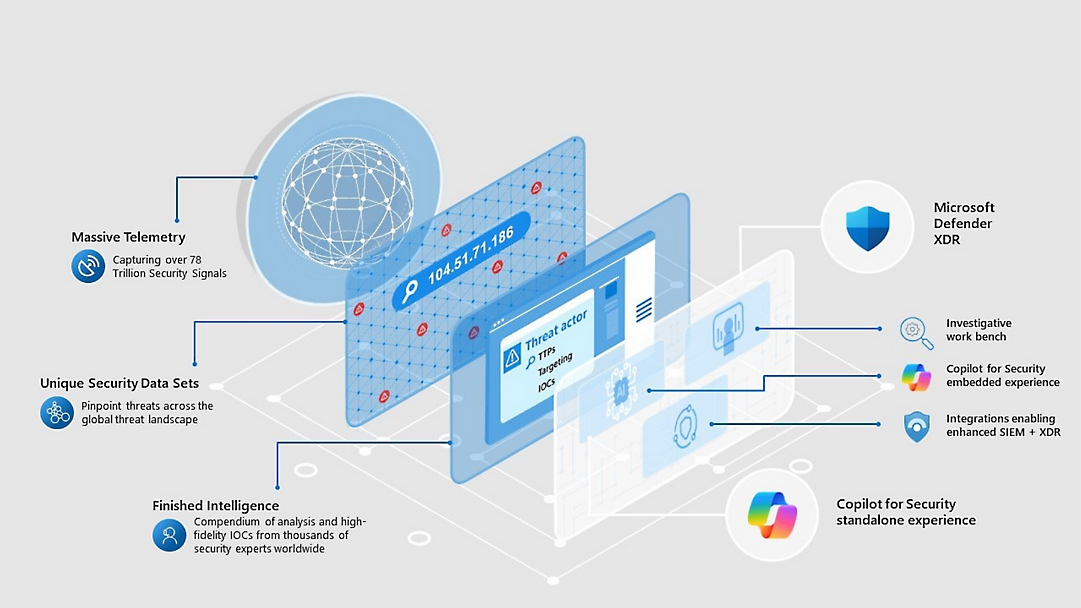

在检测手段上,Defender 已不局限于传统的“特征码”识别。考虑到大量新型威胁并不匹配既有签名,它结合行为分析、启发式算法与云端情报,试图捕捉未知恶意软件、零日攻击及可疑活动,从而在威胁真正扩散前将其拦截。这种云端联动的优势部分来自微软在企业安全领域积累的数据:官方数据显示,微软安全系统每天处理万亿级安全信号、保护数十亿终端,这些数据反馈直接强化了 Defender 的威胁情报能力,并逐步与 Defender XDR、Sentinel 等产品融合。

独立测试机构的数据为微软的说法提供了第三方背书。根据 AV-Test 最新针对家庭用户的 Windows 11 测试结果,Microsoft Defender 在防护力、易用性和性能三项中均拿到满分 6/6 的评分。AV-Comparatives 的真实环境防护测试也显示,Defender 的拦截率长期稳定在 98.5% 至 100% 区间,整体表现与众多收费商用杀毒软件处于同一梯队。

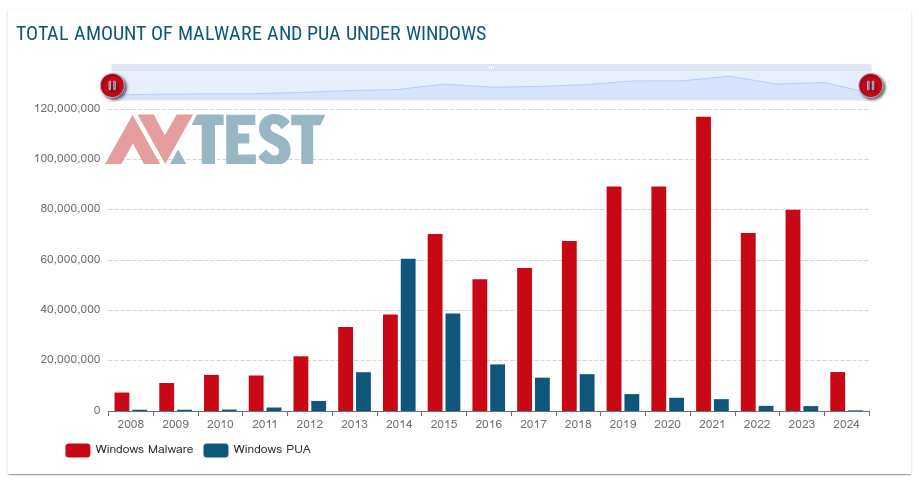

不过,报道也指出,安全形势本身在近年来发生了剧烈变化。AV-Test 的统计显示,每天新增的恶意软件样本超过 45 万个,而 IBM 的安全报告则记录了 2023 至 2024 年间勒索软件攻击显著攀升的趋势。根据 Verizon 发布的数据泄露调查报告,钓鱼邮件依然是攻击者最常见的入侵入口,用户误点链接、下载附件等人为因素使安全防护变得愈发复杂。

面对这种态势,仅靠“杀毒软件”已难以应对所有风险。微软在文中强调,Windows 安全如今是一个层级分明的系统,而不是某个单一应用:从 SmartScreen 浏览与下载防护,到 Smart App Control 对未知应用的封堵,再到受控文件夹和系统权限管理,Defender 引擎只是其中一环。这种与内核、更新机制以及浏览器防护深度耦合的模式,使得系统可以在威胁真正落地前就做出响应,这是一般独立第三方工具难以完全复制的优势。

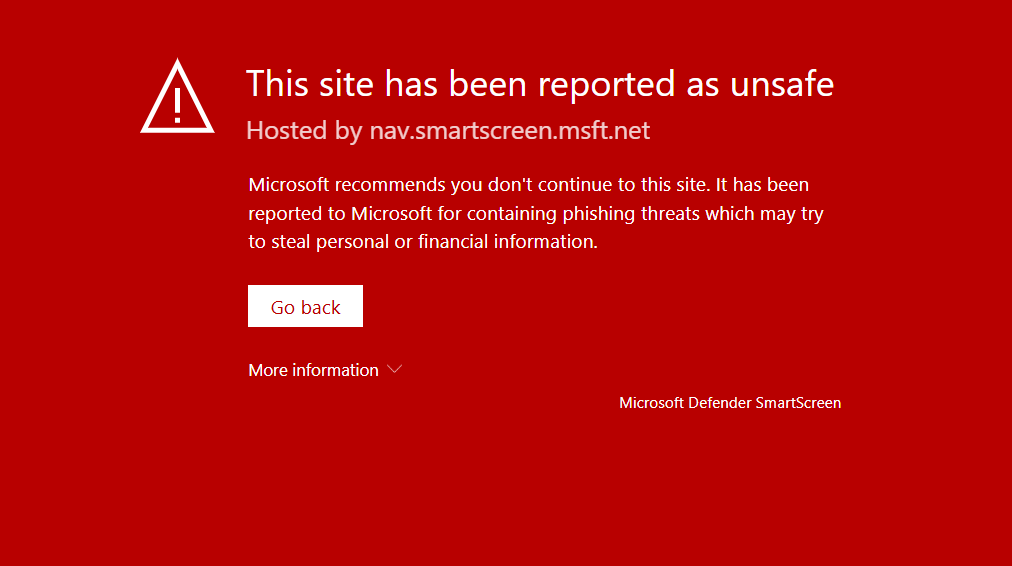

在具体功能层面,文章对用户日常更易感知的几项内置保护做了拆解。其一是 Microsoft Defender SmartScreen,它会在用户访问网站、下载文件或运行应用时,基于信誉库判断对象是否可信,对可疑或尚未建立足够信誉的内容弹出预警,从源头拦截相当比例的攻击。不过,微软提醒,用户需确保开启“基于信誉的防护”,且 SmartScreen 的提醒更多是一种强提示,并非所有场景都会强制阻断,需要用户配合判断。

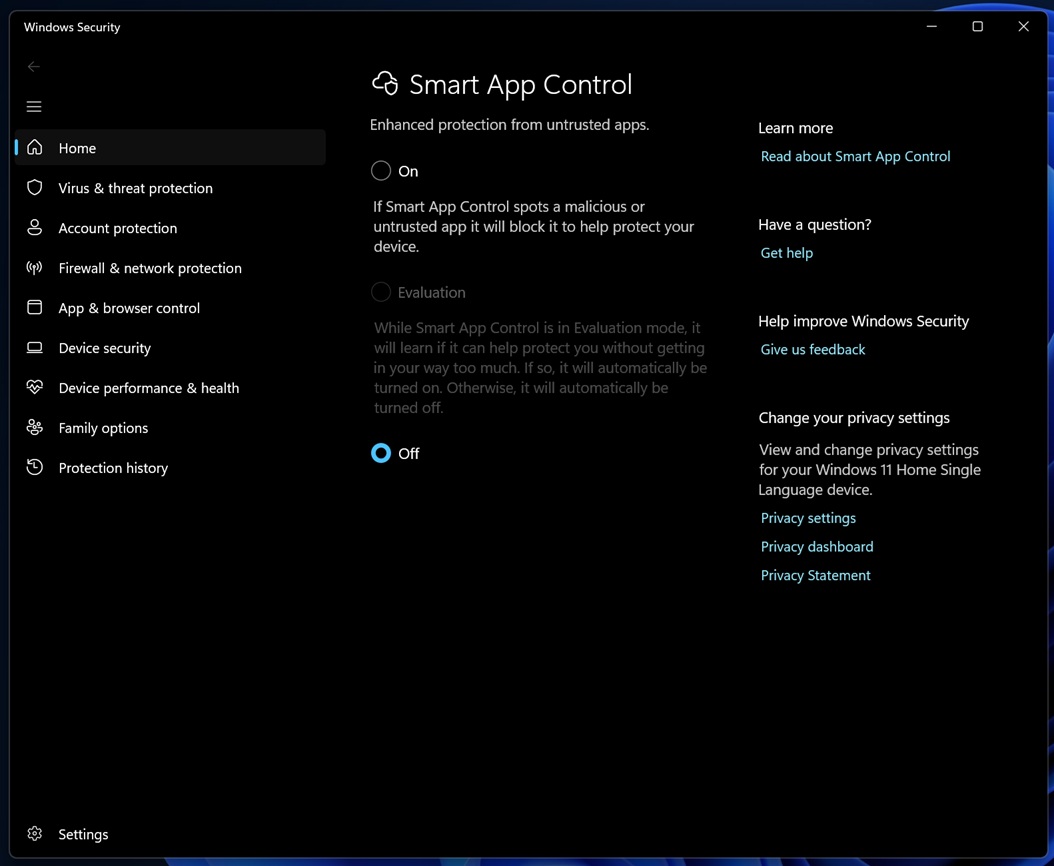

第二项是 Smart App Control,它采取的是更为激进的策略:对于未签名或信誉度不足的应用,系统可以直接阻止其运行,而不仅是提醒用户注意风险。该功能主要依托代码签名与微软的信誉系统来决定应用是否获准执行,代价是可能会误拦部分开发工具或小众软件,因此在默认情况下处于关闭状态,适合为老年人或儿童等群体开启,或者在“宁可少装软件、也不要出问题”的使用环境中启用。

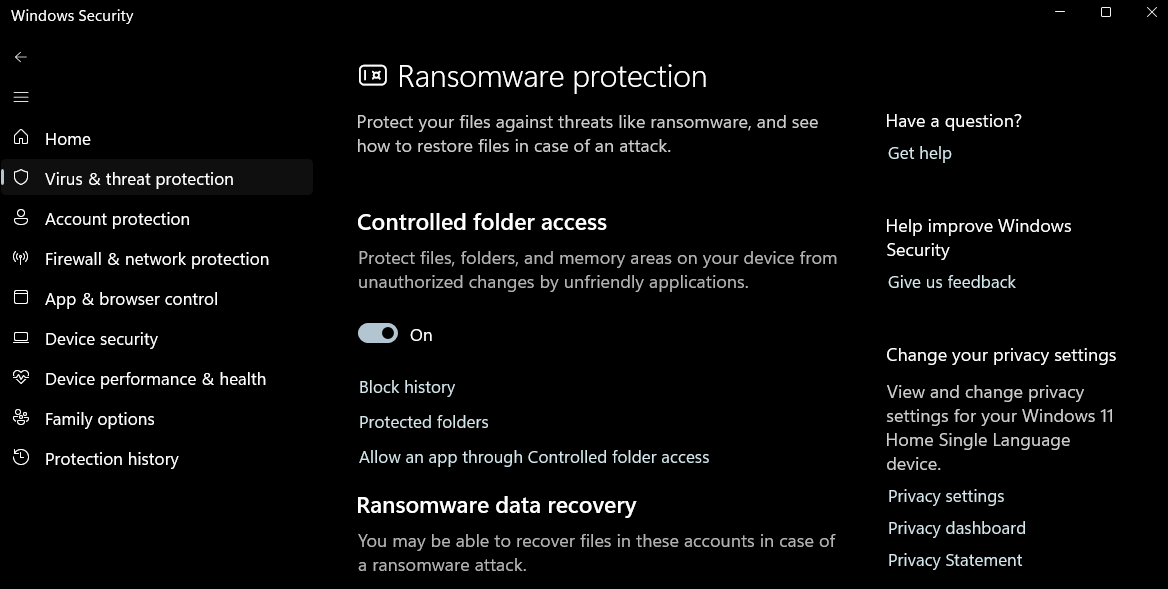

第三项则聚焦勒索软件威胁。Windows 11 默认启用了“受控文件夹访问”,对文档、桌面和 OneDrive 等关键目录实施修改权限管控,只有被信任的程序才能更改其中内容。如果陌生应用试图对这些文件进行操作,系统会自动拦截,并提示用户进行判断,在许多情况下,这种文件级拦截比事后靠“查杀”挽回损失更有效。

关于 2026 年的杀毒需求,文章最后将讨论引向了一个新变量:人工智能。作者指出,在 AI 工具几乎全民可用的当下,攻击者亦可用 AI 批量生成更加逼真的钓鱼邮件、混淆恶意代码,甚至将恶意载荷隐藏在看似普通的文件格式中。微软近期披露的一起攻击案例表明,攻击者利用 AI 生成代码,将恶意载荷伪装在 SVG 图片文件中,给传统检测手段带来挑战。

但微软同时强调,AI 的优势同样存在于防守端。Defender 及其安全栈会综合分析行为模式、基础设施特征、信息流和上下文,即便是 AI 生成的攻击也难以完全抹去自身留下的痕迹。微软甚至指出,AI 生成威胁往往会留下特有模式,这本身也可反过来作为新的检测信号,从而为自动化防御提供更多可利用的线索。

微软给出的结论是:在 2026 年的 Windows 11 环境下,就大多数用户的常规使用场景而言,系统内置的安全栈足以承担第一道也是主要的一道防线,涵盖实时杀毒、行为分析、钓鱼防护以及系统级安全控制等多层保护。除非用户有诸如企业级集中管理、多平台统一安全策略或附加服务捆绑需求,否则并不需要额外为 Windows PC 安装一款第三方杀毒软件,仅依靠 Windows 安全中心即可维持日常安全。